Tecnología

¿Está a salvo tu computadora? Asustarte no es tarea de un día, los creadores de malware están al acecho para aterrorizar tu vida digital

El miedo no solo existe en la vida real. En la web podés ser víctima del terror, los ataques de cibercriminales pueden paralizarte y hacer que tomés decisiones irracionales. Y en la red hay un grupo de personas que lo saben y por eso salen a la caza con sus mejores sustos.

Los desarrolladores de malware se han dado a la tarea de atacar equipos y tu reacción se puede comparar a los brincos que has dado viendo cualquier película de terror.

Para saber cómo ahuyentar estas amenazas, el Laboratorio de Investigación de ESET Latinoamérica, ha reunido algunos de los códigos más escalofriantes:

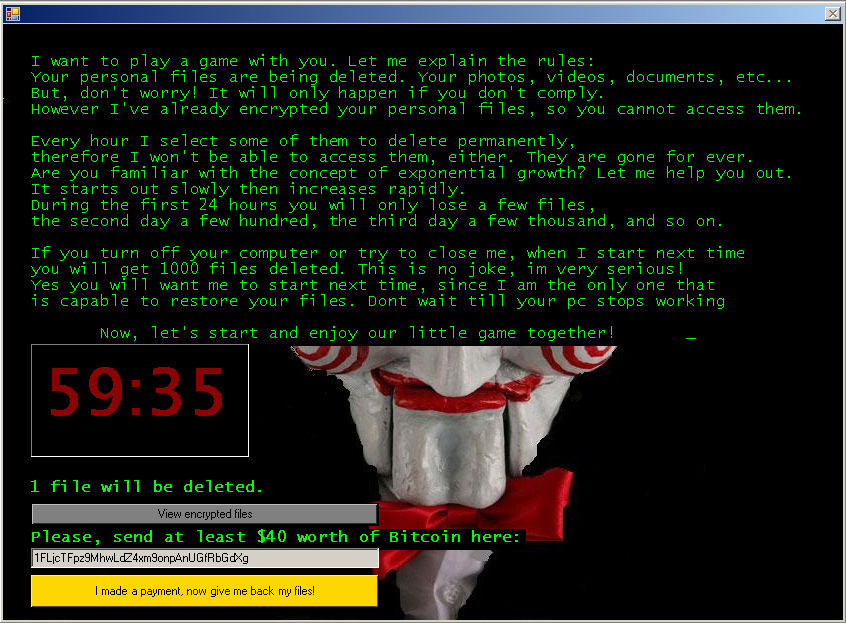

Jigsaw: el juego del ransomware

El ransomware es un claro ejemplo de cómo las campañas de malware evolucionan con el pasar del tiempo. Estos softwares son códigos maliciosos que piden un rescate a cambio de quitar las restricciones que el archivo ejecuta.

La creciente diversificación de este tipo de códigos es tan pavorosa que nos eriza la piel, especialmente cuando mencionamos a Jigsaw, una variante detectada por ESET como MSIL/Filecoder.Jigsaw que tiene algunas particularidades verdaderamente espeluznantes.

Cuando ha logrado infectar un equipo, Jigsaw despliega un fondo de pantalla con la imagen de la marioneta Billy, personaje característico de la saga El Juego del Miedo.

Sobre la imagen, un texto anunciará a la víctima lo que ha ocurrido con sus archivos y lo que les ocurrirá si no se paga el rescate o se intenta remover el código del equipo: sus archivos serán eliminados paulatinamente, del mismo modo en que agonizan los personajes de las películas.

Para evitar este sufrimiento, el usuario comprometido deberá pagar un rescate de 150 dólares en bitcoins. Una divisa informática encriptada.

Petya y una entrevista de trabajo que acaba muy mal

Una mañana similar a cualquier otra, un funcionario del área de Recursos Humanos encargado de reclutar personal estudia el currículum de un nuevo postulante.

Repentinamente, su computador se reinicia. Tras finalizar un proceso de escaneo de disco, una temible calavera lo confronta desde la pantalla. Se trata de Petya, otro ransomware capaz de crispar hasta los nervios más templados.

Este código cifra inicialmente el Master Boot Record (MBR) con una simple función XOR con un valor preestablecido. En esta etapa, salvaguardar los datos es aún posible, pero para ello se debiese estar al tanto de la infección al momento exacto en que esta ocurre.

Luego, el malware despliega una BSoD (Blue Screen of Death) que reinicia el equipo. La próxima vez que se ejecuta, el malware realiza una simulación de “comprobación de disco” (chkdsk) mientras cifra gran parte del sistema de archivos.

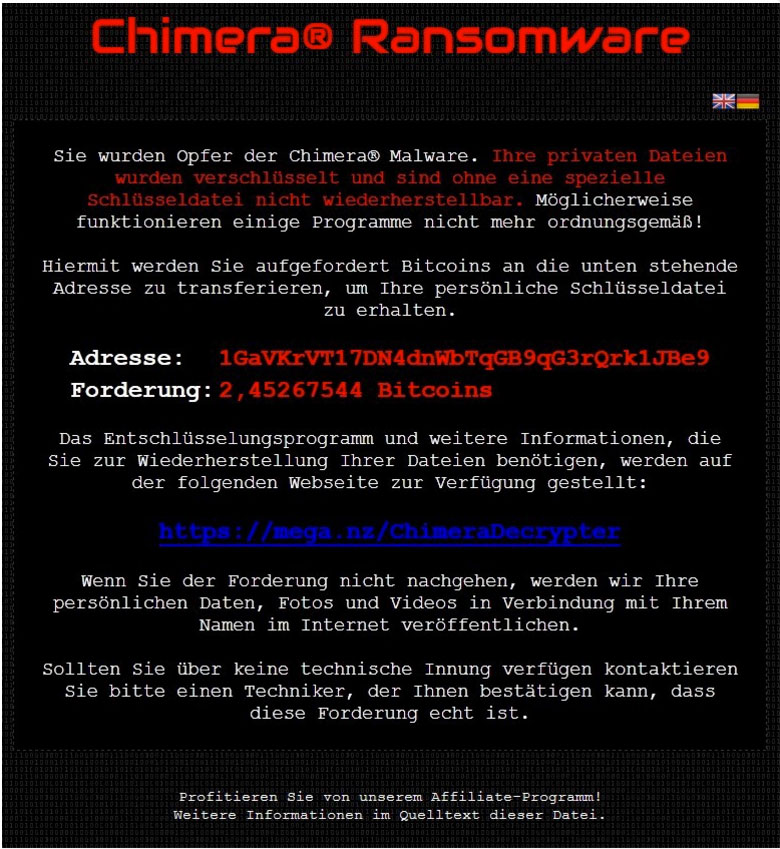

Quimeras mitológicamente extorsivas

No contentos con sus analogías fílmicas, los cibercriminales desarrollaron nuevos métodos intimidatorios para acompañar al ransomware y así asustar e incentivar el pago. Este es el caso de Chimera, una amenaza detectada por ESET como Win32/Chimera.

Esta amenaza se propaga a través de correos electrónicos que contienen falsas ofertas de negocios o solicitudes de trabajo. En particular, exige el pago del rescate de manera urgente porque, de lo contrario, promete publicar los archivos comprometidos.

Pero ¡no te asustés! Chimera no hace nada de lo que promete porque el costo de hacerlo es demasiado alto en comparación con el beneficio obtenido. Después de todo, nunca debés confiar en un ciberdelincuente ni creer todo lo que dice.

La noche de los zombis digitales

Los zombis digitales se abren paso hacia nuestros equipos. La única diferencia que guardan estos códigos de ultratumba con los muertos vivientes de Stephen King, es que los primeros intentarán hacer todo lo posible para permanecer ocultos en nuestros dispositivos como parásitos monstruosos, alimentándose de nuestra información y capacidad de procesamiento. Sí, nos referimos a las botnets que desde hace tiempo ponen en juego la seguridad de los datos en Latinoamérica.

Los botnets, son una red de robots informáticos que se ejecutan de manera autónoma y automática. El administrador de los botnets puede controlar tu equipo o servidores de manera remota.

Los peligros ocultos en la Internet parecen implacables, pero no todo está perdido. La prevención es el mejor aliado para no sucumbir ante las reverberaciones del malware.

Hazte de las herramientas necesarias para enfrentar a estas aberrantes creaciones: instalá soluciones de seguridad, educate sobre hábitos seguros de navegación y actualizá el software en tu entorno de trabajo.